可采用哪两种方法来使交换机不易受 MAC 地址泛洪、CDP 攻击和 Telnet 攻击等攻击的影响?(选择两项。)()A、在交换机上启用CDPB、定期更换口令C、关闭不必要的服务D、在交换机上启用HTTP服务器E、使用使能口令而非使能加密口令

题目

可采用哪两种方法来使交换机不易受 MAC 地址泛洪、CDP 攻击和 Telnet 攻击等攻击的影响?(选择两项。)()

- A、在交换机上启用CDP

- B、定期更换口令

- C、关闭不必要的服务

- D、在交换机上启用HTTP服务器

- E、使用使能口令而非使能加密口令

相似问题和答案

第1题:

A.MAC地址欺骗玫击主要利用了交换机MAC地址学习机制。

B.玫击者可以通过伪造的源Mac地址数据帧发送给交换机来实施MAC地址欺骗攻击。

C.MAC地址欺骗攻击会造成交换机学习到错误的MAC地址与IP地址的映射关系。

D.MAC地址欺骗攻击会导致交换机要发送到正确目的地的数据被发送给了攻击者。

第2题:

如果到达交换机的帧中包含的源MAC地址没有列在MAC地址表中,将如何处理该帧()。

A.过期

B.过滤

C.泛洪

D.学习

第3题:

A.在交换机上启用CDP

B.定期更换口令

C.关闭不必要的服务

D.在交换机上启用HTTP服务器

E.使用使能口令而非使能加密口令

第4题:

SYN洪泛攻击发送的连接请求使用了别人的有效地址,收到攻击的系统会将大量应答包发向哪里()。

- A、攻击者的地址

- B、受攻击的本地系统

- C、指明的源地址

- D、默认的网关

正确答案:C

第5题:

B.该网络的交换机设备必须进行升级改造

C.网络在二层存在环路

D.网络中没有配置VLAN

第6题:

将利用虚假IP地址进行ICMP报文传输的攻击方法称为()

A、ICMP泛洪

B、LAND攻击

C、死亡之ping

D、Smurf攻击

第7题:

A.IP子网

B.冲突域

C.VLAN

D.路由器

第8题:

A.配置Trusted/Untrusted接口。

B.限制交换机接口上允许学习到的最多MAC地址数目。

C.开启DHCP snooping检查DHCP REQUEST报文中CHADDR字段的功能。

D.在交换机上配置DHCP snooping与DAI或IPSG进行联动。

第9题:

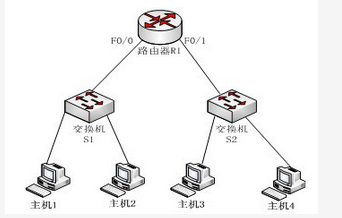

B.交换机S2的IP地址和交换机S1的MAC地址

C.主机4的IP地址和路由器F0/0端口的MAC地址

D.交换机S2的IP地址和路由器F0/1端口的MAC地址

第10题:

DoS攻击是一种对网络危害巨大的恶意攻击,其中,具有代表性的攻击手段包括SYN洪泛、ICMP洪泛、UDP洪泛等

正确答案:正确