VPN支持企业通过Internet等公共因特网与分支机构或其它公司建立连接,进行安全的通信。

题目

VPN支持企业通过Internet等公共因特网与分支机构或其它公司建立连接,进行安全的通信。

相似问题和答案

第1题:

VPN是利用Internet等公共网络的基础设施,通过隧道技术,为用户提供一条与专网相同的安全通道。()

第2题:

A.内部VPN

B.ISPVPN

C.远程VPN

D.Internet VPN

第3题:

A、VPN是指在按IP协议组建的企业专用传输网络中建立虚拟的数据传输通道

B、“虚拟”表示通过“隧道”或“虚电路”的方式建立的一种逻辑网络

C、“专用”表示VPN可以为接入的网络与主机,提供保证安全与服务质量的传输服务

D、VPN技术可以在感知层与应用层之间建立安全的通信“隧道”

第4题:

阅读以下说明,回答问题1至问题5。

[说明]

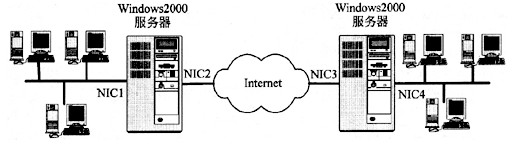

某企业采用Windows 2000操作系统部署企业虚拟专用网(VPN),将企业的两个异地网络通过公共Internet安全地互联起来。微软Windows 2000操作系统当中对IPSec具备完善的支持,下图给出了基于Windows 2000系统部署IPSec VPN的网络结构图。

IPSec是IETF以RFC形式公布的一组安全协议集,它包含了AH与ESP两个安全机制,其中(1)不支持保密服务。

(1)AH 解析:本题主要考查的是基于IPSec构建虚拟专用网的相关技术。IPSec是IETF以RFC形式公布的一组安全协议集,其提供的服务包括:访问控制、无连接完整性、数据源认证、拒绝重放包、保密性和限制流量保密性,它包含了AH与ESP两个安全机制,AH不支持保密服务。

IPSec的密钥管理包括密钥的确定和分发,IPSec体系结构文档要求支持两种密钥管理类型:自动密钥分配和手工密钥分配,其中手动密钥分配优点是简单,缺点是安全性较低,应用于小规模、相对静止的环境。

理解IPSec协议体系结构的一个关键点是理解IPSec协议的封装结构。问题4考查的是当应用ESP协议的隧道模式时,在Internet上传送的"包结构。

构建虚拟专用网的技术可以按照层次进行分类,目前用的比较多的是第三层(网络层)的IPSee VPN和第二层(数据链路层)的L2TP VPN。

第5题:

A.配置一个静态的DNS服务器地址

B.配置一个静态IP地址和默认网关

C.配置VPN连接的安全设置

D.配置VPN连接的高级TCP/IP设置

第6题:

此题为判断题(对,错)。

第7题:

A.内部VPN

B.ISPVPN

C.远程VPN

D.Internet VPN

第8题:

A.客户沟通、交流、参观等接入企业网络,访问企业公共资源或Internet。

B.普通民众通过公共事业单位提供的网络访问Internet。

C.客户在企业消费,连接企业网络访问Internet。

D.公司员工出差到分公司,连接分公司网络访问公司网络

第9题:

VPN是在不安全的Internet中通信的,通信的内容可能涉及企业的机密数据,因此保证其安全性非常重要。VPN中的安全技术通常由加密、认证及密钥交换与管理组成,请简要解释其认证技术。

认证技术防止数据的伪造和被篡改,它采用一种称为”摘要”的技术。“摘要”技术主要采用Hash函数将一段长的报文通过函数变换,映射为一段短的报文即摘要。由于Hash函数酌糊生)两个不同的报文具有相同的摘要几乎不可能。该特性使得摘要技术在VPN中有两个用途:验证数据的完整性和用户认证。

第10题:

阅读下面的说明。

[说明]

下图是某公司利用Internet建立的VPN。

使用VPN技术,是为了保证内部数据通过Internet安全传输,VPN技术主要采用哪

些技术来保证数据安全?

隧道技术(Tunneling)、加解密技术(Encryption & Decryption)、密钥管理技术(Key Management)、使用者与设备身份认证技术(Authentication)。 解析:目前VPN主要采用4项技术来保证安全,这4项技术分别是隧道技术(Tunneling)、加解密技术(Encryption & Decryption)、密钥管理技术(Key Management)、使用者与设备身份认证技术(Authentication)。

.隧道技术

隧道技术是VPN的基本技术,类似于点对点连接技术,它在公用网建立一条数据通道(隧道),让数据包通过这条隧道传输。隧道是由隧道协议形成的,分为第二、三层隧道协议。第二层隧道协议是先把各种网络协议割‘装到PPP中,再把整个数据包装入隧道协议中。这种双层封装方法形成的数据包靠第二层协议进行传输。第二层隧道协议有 L2F、PPTP、L2TP等。L2TP协议是目前IETF的标准,由IETF融合PPTP与L2F而形成。

第三层隧道协议是把各种网络协议直接装入隧道协议中,形成的数据包依靠第三层仙、议进行传输。第三层隧道协议有VTP、IPSec等。IPSec(1P Security)是由一组RFC文档组成,定义了一个系统来提供安全协议选择、安全算法,确定服务所使用密钥等服务,从而在IP层提供安全保障。

.加解密技术

加解密技术是数据通信中一项较成熟的技术,VPN可直接利用现有技术。

.密钥管理技术

密钥管理技术的主要任务是如何在公用数据网上安全地传递密钥而不被窃取。现行密钥管理技术又分为SKIP与ISAKMP/OAKLEY两种。SKIP主要是利用Diffie-Hellman的演算法则,在网络上传输密钥;在ISAKMP中,双方都有两把密钥,分别用于公用、私用。

.使用者与设备身份认证技术

使用者与设备身份认证技术最常用的是使用者名称与密码或卡片式认证等方式。