判断题口令认证机制的安全性弱点,可以使得攻击者破解合法用户帐户信息,进而非法获得系统和资源访问权限。A 对B 错

题目

对

错

参考答案和解析

相似问题和答案

第1题:

A、合理性和口令

B、合理性和权限

C、合法性和权限决策

D、合法性和口令

第2题:

入侵是指没有经过授权就非法获得系统的访问权限或相关授权的行为,其中攻击者利用默认密码进入系统内部属于__(17)__入侵方式。

A.旁路控制

B.假冒

C.口令破译

D.合法用户的非授权访问

口令破译是指在不知道密钥的情况下,恢复出密文中隐藏的明文信息的过程。密码破译也是对密码体制的攻击。成功的密码破译能恢复出明文或密钥,也能够发现密码体制的弱点。密码破译技术是指实施密码破译过程中常用的各种技术、手段、措施、方法和工具。根据《信息系统项目管理师教程(第二版)》25.2.1小节的内容可知,冒充(即假冒)包括四种情况:1、冒充领导发布命令、调阅密件;2、冒充主机欺骗合法主机和合法用户;3、冒充网络控制程序套取或修改使用权限、密码和密钥等信息,越权使用网络设备和资源;4、接管合法用户,欺骗系统,占用合法用户的资源。综上所述,本题应选B。

第3题:

A. 非授权访问尝试

B. 假冒主机或用户

C. 信息完整性进行攻击

D. 对服务的干扰

第4题:

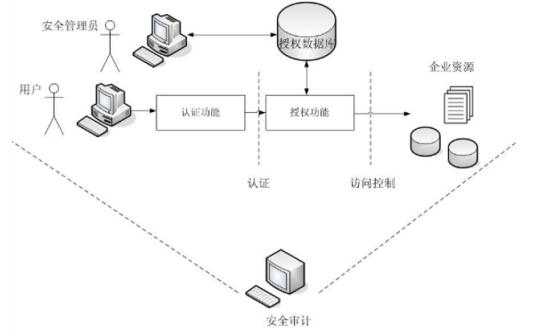

企业访问控制系统

该系统提供的主要安全机制包括:

12认证:管理企业的合法用户,验证用户所宣称身份的合法性,该系统中的认证机制集成了基于口令的认证机制和基于PKI的数字证书认证机制;

13授权:赋予用户访问系统资源的权限,对企业资源的访问请求进行授权决策;

14安全审计:对系统记录与活动进行独立审查,发现访问控制机制中的安全缺陷,提出安全改进建议。

12、[问题1] 对该访问控制系统进行测试时,用户权限控制是其中的一个测试重点。对用户权限控制的测试应包含哪两个主要方面?每个方面具体的测试内容又有哪些?(6分)

13、[问题2] 测试过程中需对该访问控制系统进行模拟攻击试验,以验证其对企业资源非授权访问的防范能力。请给出三种针对该系统的可能攻击,并简要说明模拟攻击的基本原理。(3分)

14、[问题3] 对该系统安全审计功能设计的测试点应包括哪些?(3分)

①评价用户权限控制的体系合理性,是否采用三层的管理模式即系统管理员、业务领导和操作人员三级分离;

②用户名称基本采用中文和英文两种,对于测试来说,对于用户名称的测试关键在于测试用户名称的唯一性。

用户名称的唯一性体现有哪些方面?

●同时存在的用户名称在不考虑大小的状态下,不能够同名;

●对于关键领域的软件产品和安全要求较高的软件,应当同时保证使用过的用户在用户删除或停用后,保留该用户记录,并且新用户不得与之同名。

13、模拟攻击试验:对于安全测试来说,模拟攻击试验是一组特殊的黑盒测试案例,我们以模拟攻击验证软件或信息的安全防护能力。可采用冒充、重演、消息篡改、服务拒绝、内部攻击、外部攻击、陷阱门、特洛伊木马方法进行测试。

泪滴(teardrop)。泪滴攻击利用那些在TCP/IP堆栈实现中信任IP碎片中的包的标题头所包含的信息实现自己的攻击。IP分段含有指示该分段所包含的是原包的哪一段的信息,某些TCP/IP(包括service pack 4以前的NT)在收到含有重叠偏移的伪造分段时将崩溃。防御措施有服务器应用最新的服务包,或者在设置防火墙时对分段进行重组,而不是转发它们。

口令猜测。一旦黑客识别了一台主机而且发现了基于NetBIOS、Telnet或NFS这样的服务的可利用的用户账号,然后因为使用简单的密码或者没有设密码,导致黑客能很快的将口令猜出。当然事实上用蛮力是可以破解任何密码的,关键是是否迅速,设置的密码是否能导致黑客花很大的时间和效率成本。防御措施有要选用难以猜测的口令,比如词和标点符号的组合。确保像NFS、NetBIOS和Telnet这样可利用的服务不暴露在公共范围。如果该服务支持锁定策略,就进行锁定。

伪造电子邮件。由于SMTP并不对邮件的发送者的身份进行鉴定,因此黑客可以对你的内部客户伪造电子邮件,声称是来自某个客户认识并相信的人,并附带上可安装的特洛伊木马程序,或者是一个引向恶意网站的链接。防御措施有使用PGP等安全工具并安装电子邮件证书。 14、对该系统安全审计功能设计的测试点应包括:

①能否进行系统数据收集,统一存储,集中进行安全审计;

②是否支持基于PKI的应用审计;

③是否支持基于XML的审计数据采集协议;

④是否提供灵活的自定义审计规则。

第5题:

A.秘密侦测

B.非法利用

C.恶意破坏

D.蓄意偷盗

第6题:

为保证信息存储安全通常采用的方法是用户访问权限设置、用户口令加密、用户身份认证、数据加密与 ( )等。

结点地址过滤 解析:信息存储安全一般是由计算机操作系统、数据库管理系统、应用软件与网络操作系统和防火墙共同保障,通常采用的方法是用户访问权限设置、用户口令加密、用户身份认证、数据加密与结点地址过滤等。

第7题:

下列描述中,属于DoS 攻击的( )。

A.为 Wi-Fi 设置连接口令,拒绝用户访问B.设置访问列表以拒绝指定用户访问C.攻击者发送大量非法请求,造成服务器拒绝正常用户的访问D.为用户设定相应访问权限

第8题:

对口令进行安全性管理和使用,最终是为了(____)。

A 口令不被攻击者非法获得

B 防止攻击者非法获得访问和操作权限

C 保证用户帐户的安全性

D 规范用户操作行为

第9题:

下列选项中,不属于非授权访问的是( )。

A.非法用户通过攻击使服务器瘫痪

B.非法用户通过窃取口令的办法冒充合法用户进行操作

C.非法用户通过猜测用户口令的办法冒充合法用户进行操作

D.非法用户通过设法绕过网络安全认证系统来冒充合法用户进行操作

解析:网络中的非法用户可以通过猜测用户口令、窃取口令的方法,或者设法绕过网络安全认证系统来冒充合法用户,非法查看、下载、修改、删除未授权访问的信息,以及使用未授权的网络服务。

第10题:

该系统提供的主要安全机制包括:(1)认证:管理企业的合法用户,验证用户所宣称身份的合法性,该系统中的认证机制集成了基于口令的认证机制和基于PKI的数字证书认证机制;(2)授权:赋予用户访问系统资源的权限,对企业资源的访问请求进行授权决策;(3)安全审计:对系统记录与活动进行独立审查,发现访问控制机制中的安全缺陷, 提出安全改进建议。【问题1】(6分)对该访问控制系统进行测试时,用户权限控制是其中的一个测试重点。对用户权限控制的测试应包含哪两个主要方面?每个方面具体的测试内容又有哪些?

【问题2】(3分) 测试过程中需对该访问控制系统进行模拟攻击试验,以验证其对企业资源非授权访问的防范能力。请给出三种针对该系统的可能攻击,并简要说明模拟攻击的基本原理。

【问题3】(6分)对该系统安全审计功能设计的测试点应包括哪些?

【解析】

【问题1】本问题考查用户权限控制相关安全测试的基本测试内容。对这部分进行安全测试包含对用户权限控制体系合理性的评价和对用户权限分配合理性的评价。

【问题2】本题考查针对特定系统的模拟攻击实验设计。模拟攻击试验:对于安全测试来说,模拟攻击试验是一组特殊的黑盒测试案例。我们以模拟攻击验证软件或信息的安全防护能力。可采用冒充攻击、重演攻击、消息篡改、服务拒绝攻击和内部攻击等方法进行测试。本问题考查针对特定系统的模拟攻击实验设计。相关模拟攻击实验的设计应结合应用具体的安全机制及特点。针对系统的身份认证机制,可设计冒充攻击试验;针对系统用于认证及授权决策的网络消息,可设计重演攻击试验;针对系统关键核心安全模块,可设计服务拒绝攻击试验;由于系统运行时涉及各种内部用户,因此安全测试需验证系统防范内部用户的安全攻击,因此可设计内部攻击实验。(1)冒充攻击:攻击者控制企业某台主机,发现其中系统服务中可利用的用户账号,进行口令猜测,从而假装成特定用户,对企业资源进行非法访问。(2)重演攻击:攻击者通过截获含有身份鉴别信息或授权请求的有效消息,将该消息进行重演,以达到鉴别自身或获得授权的目的,实现对企业信息的访问。(3)服务拒绝攻击:攻击者通过向认证服务器或授权服务发送大量虚假请求,占用系统带宽并造成系统关键服务繁忙,从而使得认证授权服务功能不能正常执行,产生服务拒绝。(4)内部攻击: 不具有相应权限的系统合法用户以非授权方式进行动作,例如截获并存储其他业务部门的网络数据流,或对系统访问控制管理信息进行攻击以获得他人权限等。(以上4点,任意写出三种即可)【问题3】本题考查系统安全审计功能设计的测试点。① 能否进行系统数据收集、统一存储、集中进行安全审计;② 是否支持基于KPI的应用审计;③ 是否支持基于XML的审计数据采集协议;④ 是否提供灵活的自定义审计规则。(以上测试点,任意给出三个即可)