填空题网络攻击是指对网络系统的()、()、()、可控性、抗抵獭性的危害行为。

题目

填空题

网络攻击是指对网络系统的()、()、()、可控性、抗抵獭性的危害行为。

如果没有搜索结果,请直接 联系老师 获取答案。

如果没有搜索结果,请直接 联系老师 获取答案。

相似问题和答案

第1题:

在对计算机或网络安全性的攻击中,修改是对网络( )的攻击。

A.保密性

B.完整性

C.可控性

D.可用性

正确答案:A

第2题:

在网络安全中,中断指攻击者破坏网络系统的资源,使之变成无效的或无用的。这是对

A.可用性的攻击

B.保密性的攻击

C.完整性的攻击

D.真实性的攻击

正确答案:A

解析:中断攻击属于可用性的攻击,如对一些硬件进行破坏、切断通信线路或禁用文件管理系统。

解析:中断攻击属于可用性的攻击,如对一些硬件进行破坏、切断通信线路或禁用文件管理系统。

第3题:

在网络安全中,中断攻击者通过破坏网络系统的资源来进行攻击,破坏了信息的(36)。窃取是对(37)的攻击。DoS攻击破坏了信息的(38)。

A.可用性

B.保密性

C.完整性

D.真实性

正确答案:D

解析:安全威胁是指某个人、物、事件或概念对某一资源的保密性、完整性、可用性或合法使用所造成的危险。

基本的安全威胁有以下几种:

. 信息泄漏。信息被泄漏或透露给某个非授权的人或实体,这种威胁来自诸如窃听、搭线,或其他更加错综复杂的信息探测攻击。

. 整性破坏。数据的一致性通过非授权的增删、修改或破坏而受到损坏。

. 业务拒绝。对信息或其他资源的合法访问被无条件的阻止。这可能由以下攻击所致:攻击者通过对系统进行非法的、根本无法成功的访问尝试而产生过量的负荷,从而导致系统的资源在合法用户看来是不可使用的。也可能由于系统在物理上或逻辑上受到破坏而中断业务。

. 非法使用。某一资源被某个非授权的人或以某一非授权的方式使用。

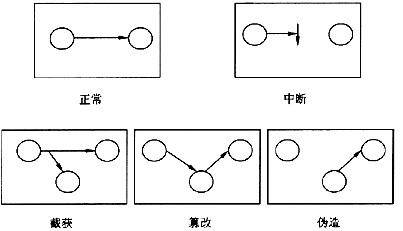

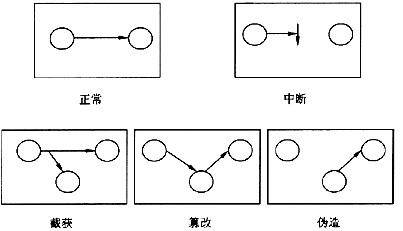

对一个计算机系统或网络安全的攻击,最好通过观察正在提供信息的计算机系统的功能来表征。通常有四种攻击类型,如下图所示。

. 中断:系统的资源被破坏或变得不可利用或不能使用,这是对可用性的攻击。

. 窃取:以未授权的方式获得了对资源的访问,这是对保密性的攻击。

. 篡改:截获并且修改了资源,这是对完整性的攻击。

. 伪造:以未授权方式将伪造的对象插入系统,这是对真实性的攻击。

DoS的英文全称是Denial of Service,也就是“拒绝服务”的意思。从网络攻击的各种方法和所产生的破坏情况来看,DoS算是一种很简单但又很有效的进攻方式。它的目的就是拒绝你的服务访问,破坏组织的正常运行,最终它会使你的部分Internet连接和网络系统失效。DoS的攻击方式有很多种,最基本的DoS攻击就是利用合理的服务请求来占用过多的服务资源,从而使合法用户无法得到服务。

可以看出DoS攻击的基本过程:首先攻击者向服务器发送众多的带有虚假地址的请求,服务器发送回复信息后等待回传信息,由于地址是伪造的,所以服务器一直等不到回传的消息,分配给这次请求的资源就始终没有被释放。当服务器等待一定的时间后,连接会因超时而被切断,攻击者会再度传送新的一批请求,在这种反复发送伪地址请求的情况下,服务器资源最终会被耗尽。

DoS的目的是拒绝服务访问,因此是对信息可用性的破坏。

解析:安全威胁是指某个人、物、事件或概念对某一资源的保密性、完整性、可用性或合法使用所造成的危险。

基本的安全威胁有以下几种:

. 信息泄漏。信息被泄漏或透露给某个非授权的人或实体,这种威胁来自诸如窃听、搭线,或其他更加错综复杂的信息探测攻击。

. 整性破坏。数据的一致性通过非授权的增删、修改或破坏而受到损坏。

. 业务拒绝。对信息或其他资源的合法访问被无条件的阻止。这可能由以下攻击所致:攻击者通过对系统进行非法的、根本无法成功的访问尝试而产生过量的负荷,从而导致系统的资源在合法用户看来是不可使用的。也可能由于系统在物理上或逻辑上受到破坏而中断业务。

. 非法使用。某一资源被某个非授权的人或以某一非授权的方式使用。

对一个计算机系统或网络安全的攻击,最好通过观察正在提供信息的计算机系统的功能来表征。通常有四种攻击类型,如下图所示。

. 中断:系统的资源被破坏或变得不可利用或不能使用,这是对可用性的攻击。

. 窃取:以未授权的方式获得了对资源的访问,这是对保密性的攻击。

. 篡改:截获并且修改了资源,这是对完整性的攻击。

. 伪造:以未授权方式将伪造的对象插入系统,这是对真实性的攻击。

DoS的英文全称是Denial of Service,也就是“拒绝服务”的意思。从网络攻击的各种方法和所产生的破坏情况来看,DoS算是一种很简单但又很有效的进攻方式。它的目的就是拒绝你的服务访问,破坏组织的正常运行,最终它会使你的部分Internet连接和网络系统失效。DoS的攻击方式有很多种,最基本的DoS攻击就是利用合理的服务请求来占用过多的服务资源,从而使合法用户无法得到服务。

可以看出DoS攻击的基本过程:首先攻击者向服务器发送众多的带有虚假地址的请求,服务器发送回复信息后等待回传信息,由于地址是伪造的,所以服务器一直等不到回传的消息,分配给这次请求的资源就始终没有被释放。当服务器等待一定的时间后,连接会因超时而被切断,攻击者会再度传送新的一批请求,在这种反复发送伪地址请求的情况下,服务器资源最终会被耗尽。

DoS的目的是拒绝服务访问,因此是对信息可用性的破坏。

第4题:

网络攻击是指对网络系统的()、()、()、可控性、抗抵獭性的危害行为。

正确答案:机密性;可用性;完整性

第5题:

网络系统的潜在威胁包括哪些()

- A、网络行为期骗

- B、黑客攻击

- C、窃取私人信息

- D、以上都是

正确答案:D

第6题:

在网络安全中,中断指攻击者破坏网络系统资源,使之变成无效的或无用的。这是对_______。

A.可用性的攻击

B.保密性的攻击

C.完整性的攻击

D.真实性的攻击

正确答案:A

解析:在网络安全中,中断指攻击者破坏网络系统资源,使之变成无效的或无用的。这是对可用性的攻击。例如,对一些硬件进行破坏、切断通信线路或禁用文件管理系统。截取是对保密性的攻击。修改是对完整性的攻击。捏造是对真实性的攻击。

解析:在网络安全中,中断指攻击者破坏网络系统资源,使之变成无效的或无用的。这是对可用性的攻击。例如,对一些硬件进行破坏、切断通信线路或禁用文件管理系统。截取是对保密性的攻击。修改是对完整性的攻击。捏造是对真实性的攻击。

第7题:

网络攻击,是指对网络系统和信息的机密性、完整性、可用性、可靠性和不可否认性产生破坏的任何网络行为。( )是指攻击者对目标网络和系统进行合法、非法的访问。

A.攻击者

B.安全漏洞

C.攻击访问

D.攻击工具

B.安全漏洞

C.攻击访问

D.攻击工具

答案:C

解析:

攻击访问是指攻击者对目标网络和系统进行合法、非法的访问。

第8题:

__________是指利用网络存在的漏洞和安全缺陷对网络系统的硬件、软件及其系统中的数据进行的攻击。

正确答案:网络攻击

第9题:

()是指攻击者在非授权的情况下,使用计算机或网络系统服务,从而使得网络系统提供错误的服务。

- A、信息泄漏攻击

- B、完整性破坏攻击

- C、拒绝服务攻击

- D、非法使用攻击

正确答案:D

第10题:

网络风险是丢失需要保护的资产的可能性。()是指攻击的可能的途径;()是指可能破坏网络系统环境安全的动作或事件。

- A、漏洞、威胁

- B、威胁、漏洞

- C、后门、威胁

- D、威胁、后门

正确答案:A