在Windows操作系统的cmd窗口中,运行(69)命令后可得到如图5-6所示的系统输出信息。图5-6 系统输出信息A.ipconfig/allB.pingC.netstatD.nslookup

题目

在Windows操作系统的cmd窗口中,运行(69)命令后可得到如图5-6所示的系统输出信息。

图5-6 系统输出信息

A.ipconfig/all

B.ping

C.netstat

D.nslookup

相似问题和答案

第1题:

在Windows中运行(29)命令后得到如下图所示的结果,该命令的作用是(30)。

A.ipconfig/all

B.ping

C.netstat

D.nslookup

第2题:

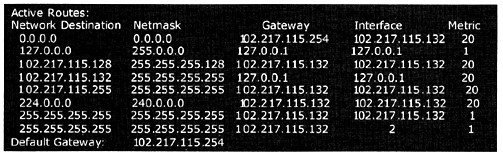

在Windows操作系统中,运行netstat-r命令后得到如图3-8所示的结果。图3-8中224.0.0.0是一个(67)。

A.本地回路地址

B.公网IP地址

C.组播IP地址

D.私网IP地址

解析:在Windows操作系统中,命令netstat用于显示活动的TCP连接、侦听的端口、以太网统计信息、IP路由表和IP统计信息。选项-r用于显示路由表内容。图3-8示意了运行netstat-r命令后系统返回结果。由图3-8中“102.217.115.132 255.255.255.255 127.0.0.1 127.0.0.1 20”行信息可知,本地主机以太网网卡所配置的IP地址为102.217.115.132。由图3-8中“102.217.115.128 255.255.255.128 102.217.115.132 102.217.115.132 20”行信息可知,本地主机网卡所配置的子网掩码为255.255.255.128。由图3-8中“Default Gateway:102.217.115.254”行信息可知,本地主机网卡所配置的默认网关参数值为 102.217.115.254。IPv4的地址类型有5种,分别是A、B、C、D、E类型。如果将点分十进制的IP地址表示为X.Y.Y.Y,则X值为1~127范围内的地址称为A类IP地址,X值为128~191范围内的地址称为B类IP地址,X值在192~223范围内的地址称为C类IP地址,X值在224~239范围内的地址称为D类IP地址。其中A、B、 C这3种类型地址为单播地址,D类型地址为组播地址,E类型地址为供今后使用的保留地址。因此,在图3-8中224.0.0.0是一个组播地址。

第3题:

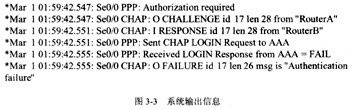

进行PPP配置时,可利用(29)命令诊断身份认证过程中出现的问题,得到如图3-3所示的系统输出信息。

A.debugchapauthentication

B.debugpapauthentication

C.debugpppauthentication

D.pppauthenticationchap

解析:异步拨号连接技术中封装协议通常采用PPP。PPP提供了两种可选的身份认证方法:口令认证协议(Password Authentication Protocol,PAP)和挑战握手认证协议(Challenge Handshake Authentication Protocol,CHAP)。图3-3给出的系统输出信息表明认证客户端发送的“挑战”回应数据包没有通过认证服务器的认证。对于PAP、CHAP身份认证过程中出现的问题均可利用debug PPP authentication命令进行诊断。

第4题:

在Windows 2003操作系统的cmd窗口中,输入(60)命令将获得如图7-5所示的系统输出信息。

A.traceroute -w 3 www.ceiaee.org

B.tracert -j 3 www.ceiaec.org

C.traceroute -d 3 www.ceiaec.org

D.tracert -h 3 www.ceiaec.org

解析:tracert是Windows操作系统中一个路由跟踪命令。通过该命令的返回结果,可以获得本地到达目标主机所经过的路由器数目。其命令语法是:tracer[-d][-hmaximum_hops][-jhost-list][-wtimeout]target_name其中,选项-d表示不需要把IP地址转换成域名;选项-hmaximum_hops用于设置允许跟踪的最大跳数;选项-jhost-list可列出所经过的主机列表;选项-wtimeout用于设置每次回复的最大允许延时。使用tracert-h3www.ceiaec.org命令可跟踪本地主机到www.ceiaec.org网站3跳的路由。

第5题:

阅读以下说明,回答问题1~3。

【说明】

Windows组网是指把Windows终端和服务器连接起来。如图5-6所示给出了在Windows操作系统中的典型LAN配置。

在OSI参考模型中,NetBIOS工作在哪一层?

NetBIOS工作在OSI参考模型中的会话层。

第6题:

在Windows命令行窗口中,运行(65)命令后得到如下图所示的结果,该命令通常用以(66)。

A.ipconfig/all

B.ping

C.netstat

D.nslookup

第7题:

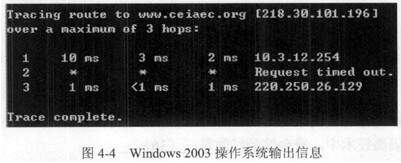

在Windows2003操作系统的cmd窗口中,输入(30)命令将获得如图4-4所示的系统输出信息。

A.traceroute-w 3 www.ceiaec.org

B.tracert-j 3 www.ceiaec.org

C.traceroute-d 3 www.ceiae c.org

D.tracert-h 3 www.ceiaec.rg

解析:tracert是Windows操作系统中一个路由跟踪命令。通过该命令的返回结果,可以获得本地到达目标主机所经过的路由器数目。其命令语法为:

tracert [-d] [-h maximum_hops] [-j host-list] [-W timeout] target_name

其中,选项-d表示不需要把IP地址转换成域名;选项-h maximum hops用于设置允许跟踪的最大跳数;选项-j host-list可列出所经过的主机列表;选项-w timeout用于设置每次回复的最大允许延时。

使用tracert -h 3www.ceiaec.org命令可跟踪本地主机到www.ceiaec.org网站3跳的路由。

第8题:

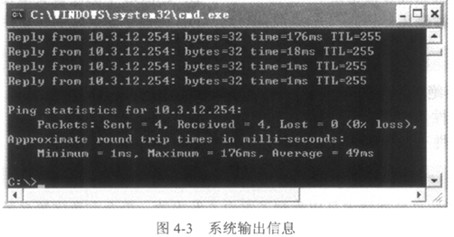

在Windows操作系统的cmd窗口中,运行(22)命令后可得到如图4-3所示的系统输出信息。

A.ipconfig

B.ping

C.netstat

D.nslookup

解析:在Windows操作系统的cmd窗口中,运行ping 10.3.12.254命令后可得到如图 4-3所示的系统输出信息。该命令的作用是测试本地主机与目的主机(即IP地址为10.3.12.254的计算机)的连通性。选项A的“ipconfig”命令的作用是显示本地主机所有适配器的IP地址、子网掩码和默认网关。选项C的“netSta”命令的作用是显示与IP、TCP、UDP、ICMP协议相关的统计数据。选项D的“nslookup”命令的作用是查看当前DNS服务器。

第9题:

在某台感染ARP木马的Windows主机中运行“arp -a”命令,系统显示的信息如图6-4所示。

图6-4中可能被ARP木马修改过的参数是(69)。

A.172.30.0.1

B.172.30.1.13

C.0x30002

D.00-10-db-92-00-31

解析:TCP/IP协议簇维护着一个ARPCache表,在构造网络数据包时,首先从ARP表中找目标p对应的MAC地址,如果找不到,刚发一个ARPRequest广播包,请求具有该IP地址的主机报告它的MAC地址,当收到目标IP所有者的ARPReply后,更新ARPCache.表。ARP缓存表采用了老化机制,在一段时间内如果表中的某一行没有使用(Windows系统这个时间为2分钟,而Cisco路由器的这个时间为5分钟),就会被删除。假设某局域网中存在着主机A(172.30.1.13)、主机B(p地址为172.30.1.15,MAC地址为00-10-db-92-00-31)、网关C(IP地址为172.30.0.1,MAC地址为00-10-db-92-aa-30)和主机D(10.1.1.2)。由于计算机在实现ARP缓存表的机制中存在着不完善的地方,当主机收到一个ARP的应答包后,它并不会去验证自己是否发送过这个ARP请求,而是直接将应答包里的MAC地址与IP对应的关系替换掉原有的ARP缓存表里的相应信息,因此将导致主机B截取主机A与主机D之间的数据通信成为可能。首先主机B向主机A发送一个ARP应答包,告知网关C(172.30.0.1)的MAC地址是00-10-db-92-00-31,主机A收到该应答包后并没有去验证包的真实性而是直接将自己ARP列表中的172.30.0.1对应的MAC地址替换成00-10-db-92-00-31。同时主机B向网关C发送一个ARP响应包,告知172.30.1.13的MAC地址是00-10-db-92-00-31,同样,网关C也没有去验证该应答包的真实性就将自己ARP表中的172.30.1.13对应的MAC地址替换成00-10-db-92-00-31。当主机A想要与主机D通信时,它直接把发送给网关172.30.0.1的数据包发送到MAC地址为00-10-db-92-00-31的主机B,主机B在收到该数据包后经过修改再转发给真正的网关C。当从主机D返回的数据包到达网关C后,网关C通常查找自己的ARP表,将发往IP地址为172.30.1.13的数据发往MAC地址为00-10-db-92-00-31的主机B。主机B在收到该数据包后经过修改再转发给主机A,以完成一次完整的数据通信,这样就成功实现了一次ARP欺骗攻击。当网络感染ARP木马时,由如图6-4所示的信息可知,IP地址为172.30.0.1的主机或网关所对应的MAC地址被修改为“00-10-db-92-00-31”。

第10题:

在Windows的cmd命令窗口中输入(65)命令,可以查看本机路由信息。

A.ipconfig/renew

B.ping

C.netstat -r

D.nslookup

解析:可以采用命令netstat -r查看本机路由信息,显示信息如下图所示。

其中各字段的含义如下。

(1)Network Destination:表示目的网段。

(2)Netmask:表示子网掩码。

(3)Interface:表示到达目的网络经由的出口IP(表示信息是从计算机A的这个IP地址送出)。

(4)Gateway:下一跳路由器入口的IP,路由器通过interface和gateway定义到下一个路由器的链路,通常情况下,imerface和gateway是同一网段。如果Gateway处的 IP地址等于计算机A自己的IP地址,则表示此信息将直接传送给目的计算机,不需要再送给其他的路由器。

(5)Metric:跳数,记录所采纳路由的代价,一般情况下,如果有多条到达相同目的地的路由记录,选择metric值小的那条路由。

ipconfig/renew用于重新自动申请IP地址。

ping命令用于测试网络的连通性。

nslookup用于查看DNS服务器设置情况。