单选题防止用户逻辑推理获取数据的方法是()A 身份鉴别B 访问控制C 推理控制D 数据加密

题目

单选题

防止用户逻辑推理获取数据的方法是()

A

身份鉴别

B

访问控制

C

推理控制

D

数据加密

如果没有搜索结果,请直接 联系老师 获取答案。

如果没有搜索结果,请直接 联系老师 获取答案。

相似问题和答案

第1题:

计算机安全的主要目标不包括以下哪个选项( )

A.防止未经授权的用户获取资源

B.防止已经授权的用户获取资源

C.防止合法用户以未授权的方式访问

D.使合法用户经过授权后可以访问资源

B.防止已经授权的用户获取资源

C.防止合法用户以未授权的方式访问

D.使合法用户经过授权后可以访问资源

答案:B

解析:

已经授权的用户可以获取资源。

第2题:

系统实施阶段的典型步骤是()。

- A、硬件获取-软件获取-用户准备-数据准备-测试-试运行-用户验收

- B、软件获取-硬件获取-用户准备-数据准备-测试-试运行-用户验收

- C、硬件获取-软件获取-用户准备-测试-数据准备-试运行-用户验收

- D、硬件获取-软件获取-用户准备-数据准备-试运行-测试-用户验收

正确答案:A

第3题:

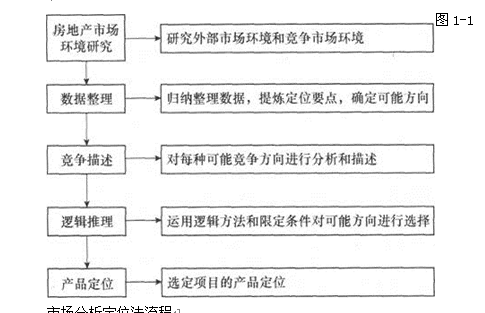

房地产项目市场分析方法的流程是( )。

A.房地产市场环境研究——竞争描述——数据整理——逻辑推理——产品定位

B.数据整理——竞争描述——房地产市场环境研究——逻辑推理——产品定位

C.房地产市场环境研究——数据整理——竞争描述——逻辑推理——产品定位

D.房地产市场环境研究——逻辑推理——数据整理——竞争描述——产品定位

B.数据整理——竞争描述——房地产市场环境研究——逻辑推理——产品定位

C.房地产市场环境研究——数据整理——竞争描述——逻辑推理——产品定位

D.房地产市场环境研究——逻辑推理——数据整理——竞争描述——产品定位

答案:C

解析:

房地产产品市场分析定位法是指运用市场调查方法,对房地产项目市场环境进行数据搜集、归纳和整理,形成项目可能的产品定位方向,然后对数据进行竞争分析,利用普通逻辑的排除、类比、补缺等形成产品定位的方法。其流程如图2-1所示。

图2-1 市场分析定位法流程

图2-1 市场分析定位法流程

第4题:

使用哪个方法可获取用户提交的表单中的数据?

正确答案:可通过ServletRequest接口或其子接口HttpServletRequest提供的getParameter(String name)方法获取表单中的数据,其中参数name是表单属性的名称。

第5题:

目前,EAM系统使用的员工和用户的数据是如何获取的?

正确答案: 员工从人力资源数据平台获取,用户数据根据实际需要从员工数据中获取。

第6题:

关于不需要认证,以下说法错误的是()

- A、可以从数据包中获取到用户的IP地址

- B、三层环境下可以直接从数据包中获取到用户的MAC地址

- C、可以从数据包中获取到用户所属的VLANID

- D、设备通过NETBIOS协议可以获取到用户的计算机名

正确答案:B

第7题:

访问控制的主要目标不包括以下哪个选项?()

- A、防止未经授权的用户获取资源

- B、防止已经授权的用户获取资源

- C、防止合法用户以未授权的方式访问资源

- D、使合法用户经过授权后可以访问资源

正确答案:B

第8题:

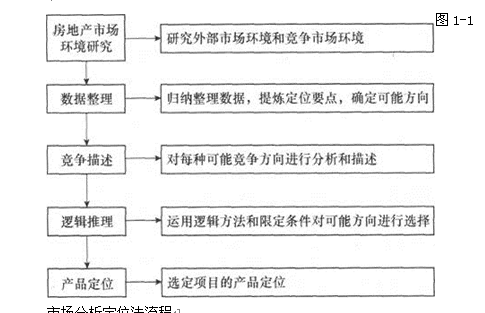

房地产项目市场分析方法的流程是( )。

A、房地产市场环境研究——竞争描述——数据整理——逻辑推理——产品定位

B、数据整理——竞争描述——房地产市场环境研究——逻辑推理——产品定位

C、房地产市场环境研究——数据整理——竞争描述——逻辑推理——产品定位

D、房地产市场环境研究——逻辑推理——数据整理——竞争描述——产品定位

B、数据整理——竞争描述——房地产市场环境研究——逻辑推理——产品定位

C、房地产市场环境研究——数据整理——竞争描述——逻辑推理——产品定位

D、房地产市场环境研究——逻辑推理——数据整理——竞争描述——产品定位

答案:C

解析:

房地产产品市场分析定位法是指运用市场调查方法,对房地产项目市场环境进行数据搜集、归纳和整理,形成项目可能的产品定位方向,然后对数据进行竞争分析,利用普通逻辑的排除、类比、补缺等形成产品定位的方法。其流程如图1-1所示:

第9题:

防止用户逻辑推理获取数据的方法是()

- A、身份鉴别

- B、访问控制

- C、推理控制

- D、数据加密

正确答案:C

第10题:

以下不属于数据库安全初始化快照的有()

- A、获取DEFAULT概要文件信息

- B、获取Oracle数据库用户信息

- C、获取账号密码

- D、获取数据库参数信息

正确答案:C